Quelle: Link

Archiv der Kategorie: Information

Informationen + Anmeldeunterlagen dorf.saft Energiegemeinschaft EEG

Zur Unterstützung der

Regionale Erneuerbare Energiegemeinschaft [EEG]

dorf.saft Kernland / fanny-Kremstal / Kamptal / Wachau / Priel

Tarifinformation Q2/2026 / dorf.saft Energiegemeinschaft:

Für Q2/2026 werden die aktuell gültigen Tarife unverändert beibehalten.

Tarifblatt Q4.2025 – dorf.saft Energiegemeinschaft

Tarifblatt Q3.2025 – dorf.saft Energiegemeinschaft

Tarifblatt Q2.2025 – dorf.saft Energiegemeinschaft

Beitrittserklärung – dorf.saft Energiegemeinschaft

AGB – dorf.saft Energiegemeinschaft

Vereinsregisterauszug – dorf.saft Kamptal

Lenovo Angebote – 2026-04

Informationsschreiben – Geplante Laufzeitreduktion bei SSL-Zertifikaten

Informationsschreiben – Geplante Laufzeitreduktion bei SSL-Zertifikaten

Sehr geehrte Damen und Herren,

sehr geehrte SSL-Kundinnen und -Kunden,

wir möchten Sie über wichtige Änderungen im Bereich SSL-Zertifikate informieren.

1) SSL Automation

In den nächsten Wochen wird InterSSL schrittweise neue automatisierbare SSL-Zertifikate und entsprechende Tools veröffentlichen. Ziel ist es, die Verwaltung, Verlängerung und Installation von SSL-Zertifikaten für Sie effizienter und komfortabler zu gestalten. Alle bisher bekannten Produkte und Prozesse bleiben weiterhin bestehen und können weiter genutzt werden.

2) Reduzierung der SSL-Laufzeiten auf 200 Tage

Die maximale Laufzeit von SSL-Zertifikaten wird demnächst auf 200 Tage reduziert:

- CERTUM: Umstellung ab 14. März 2026

- Sectigo: Umstellung ab 12. März 2026

- DigiCert: Laufzeit bereits auf 200 Tage reduziert

Alle Angaben ohne Gewähr.

Laut den Vorgaben des CA/Browser Forum gilt der 15. März 2026 als spätester Termin. Ab diesem Datum darf keine Zertifizierungsstelle SSL-Zertifikate mit einer Laufzeit von mehr als 200 Tagen neu ausstellen.

Bereits ausgestellte SSL-Zertifikate behalten selbstverständlich ihre Gültigkeit bis zum jeweils geplanten Ablaufdatum.

Wichtiger Hinweis zu bestehenden Prozessen

Alle bisher bekannten Bestell-, Validierungs- und Verwaltungsprozesse können weiterhin wie gewohnt genutzt werden. Sie bestellen Zertifikate weiterhin im Jahres-Zyklus.

Der einzige Unterschied besteht darin, dass SSL-Zertifikate spätestens nach 200 Tagen kostenlos neu ausgestellt (reissued) werden müssen, um weiterhin gültig zu bleiben.

S/MIME-Zertifikate

S/MIME-Zertifikate sind von dieser Änderung nicht betroffen und können weiterhin mit einer Laufzeit von bis zu 2 Jahren ausgestellt werden.

Unsere Empfehlung

Sollte eines Ihrer SSL-Zertifikate in den kommenden Tagen oder Wochen ablaufen, empfehlen wir, eine Verlängerung gegebenenfalls vorzuziehen.

Weitere Informationen finden Sie hier:

https://www.interssl.com/de/index.php?rp=/knowledgebase/1569

WinSyslog – The Windows Syslog Server

Quelle: Link

WinSyslog is

- an enhanced syslog server for windows

- compliant to RFC 3164 and RFC 3195

- backed by practical experience since 1996

- highly performing

- reliable

- robust

- easy to use

- reasonably priced

- highly scalable from the home environment to the needs of multi-national companies

- free for trouble-shooting in home environments (see edition comparison for limitations)

WinSyslog Editions

| Edition | Free | Professional | Enterprise |

|---|---|---|---|

| Main Differences | |||

| Licensed remote devices (devices sending syslog messages to the server) |

1 | 100 | unlimited |

| InterActive SyslogServer | ✓ | ✓ | ✓ |

| MonitorWare Echo Reply | ✓ | ✓ | |

| Heartbeat | ✓ | ✓ | |

| Max Scroll Buffer | 60 messages | unlimited | unlimited |

| Standard Syslog (UDP) | ✓ | ✓ | ✓ |

| Service Version | ✓ | ✓ | |

| SNMP Trap Support | ✓ | ✓ | |

| Raw TCP Syslog (Cisco PIX, syslog-ng on UNIX) |

✓ | ✓ | |

| RFC 3195

(experimental) |

✓ | ✓ | |

| SETP Server | ✓ | ||

| SSL protected SETP | ✓ | ||

| RELP Listener | ✓ | ||

Advancing Microsoft 365: New capabilities and pricing update

Quelle: Link

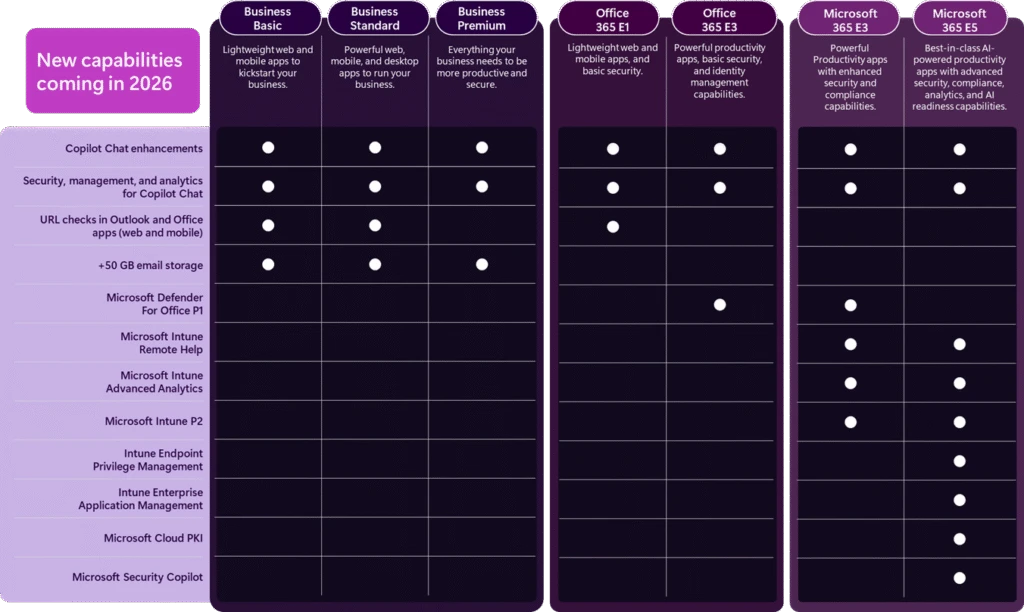

New capabilities coming to Microsoft 365 suites in 2026

To understand the full value of our Business, Office, and Enterprise suites, view the webpages for details. The table below summarizes the new capabilities that we’re adding to the Microsoft 365 offerings.

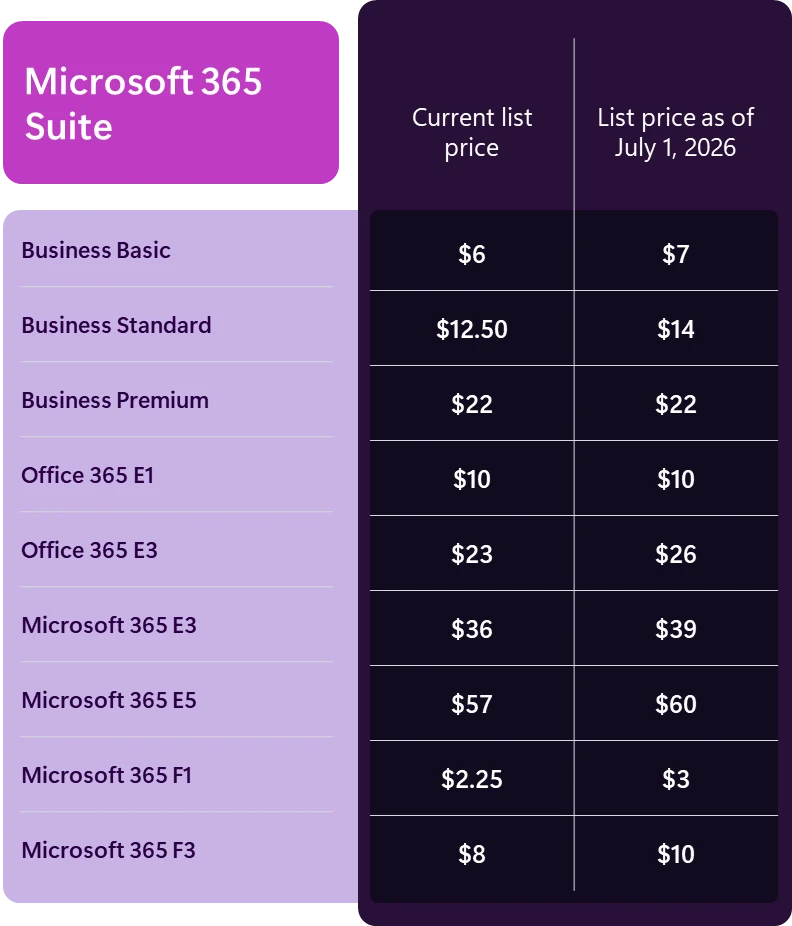

Updated pricing

The following list price changes will go into effect on July 1, 2026.5

The changes will apply globally with local market adjustments for our commercial products and nonprofit pricing will be adjusted in line with commercial pricing.6 In addition to commercial products, today we also announced changes to the Microsoft 365 Government Suites. Learn more in the Government blog.

SQL Server 2025 licensing guidance

Quelle: Link

Overview

This licensing guide is for people who want to gain a basic understanding of how Microsoft® SQL Server® 2025 database software is licensed through Microsoft Commercial Licensing programs. This guide does not supersede or replace any of the legal documentation covering SQL Server 2025 use rights. Specific product license terms are defined in the Product Terms or in your commercial license agreement. This licensing guide is not a legal use rights document. Program specifications and business rules are subject to change.

SQL Server 2025 editions

SQL Server 2025 has two main commercial editions to accommodate the unique feature, performance and price requirements of organizations and individuals: Enterprise Edition and Standard Edition.

- Enterprise Edition is ideal for applications requiring mission critical in-memory performance, security, and high availability. Enterprise edition also offers unlimited virtualization rights when acquired with Software Assurance or through a software subscription license from your Commercial Licensing agreement [1].

- Standard Edition is designed for small to medium-sized business and organizations. It provides many of the core database features of Enterprise edition, but with limitations on scalability and high availability. It is a cost-effective option for businesses that require a reliable and scalable database solution but do not need the advanced features and scalability of Enterprise edition. The Standard Edition’s maximum compute capacity is limited to 32 licensed cores.

Other specialty editions of SQL Server 2025 include Enterprise Developer edition, Standard Developer edition, Evaluation edition (which are licensed for non-production use only), and Express edition. SQL Server Web edition is not available for 2025, however SQL Server 2022 Web edition may be available under the Microsoft Services Provider License Agreement (SPLA).

- For detailed product specifications and a full feature-by-feature comparison of the SQL Server editions, visit https://aka.ms/sqlserver2025editions.

- For more information on the compute capacity limits for each edition of SQL Server, visit http://aka.ms/sqlcapacitylimits.

1. A software subscription license is a license to run the SQL Server software during the period of the subscription from your Commercial Licensing agreement. For example, you can acquire SQL Server software subscription licenses for 1-year or 3-year terms from a Cloud Solution Provider (CSP) partner.

How to buy

You can license SQL Server from Microsoft in the following ways:

- Commercial licensing agreement: You can license SQL Server through a commercial licensing agreement by working with a Microsoft partner or Microsoft directly. Learn about commercial licensing agreement options.

- Pay-as-you-go billing for SQL Server enabled by Azure Arc: SQL Server enabled by Azure Arc provides pay-as-you-go flexibility across on-premises and cloud environments. SQL Server pay-as-you-go subscription includes a set of benefits like that included with a license with Software Assurance or a subscription license. Learn more about how to use pay-as-you-go licensing. To learn more about outsourcing, unlimited virtualization, and failover rights, please see the related Product Terms.

- Pay-as-you-go billing for Azure SQL: Azure SQL is a family of managed, secure, and intelligent products that use the SQL Server database engine in the Azure cloud. Learn more about licensing SQL through Azure.

The remainder of this licensing guide discusses licensing through a Commercial Licensing Program (#1 above).

SQL Server 2025 new features

SQL Server 2025 empowers you to accelerate time-to-market for your AI application development with:

- Built-in AI support to combine vector and keyword search in a single engine. You can access the AI models you choose using the familiar T-SQL language.

- Native JSON support, REST APIs, and other tools to help developers build AI apps consistently across cloud and on-premises environments.

- Frictionless analytics and cloud agility using near real-time data replication with database mirroring in Fabric and centralized management using Azure Arc.

- Security with Microsoft Entra ID for authentication, optimized locking for improved concurrency, and faster query processing for better performance.

Software Assurance or subscription licenses

You get the most from your SQL Server licenses if you acquire them with Software Assurance or as subscription licenses.

- Software Assurance (SA) is a comprehensive Volume Licensing benefit program that includes an extensive set of technologies, services, rights, and benefits to help customers get the most out of their Microsoft investments. SA is a supplemental program that can only be added to perpetual licenses at the time of purchase and cannot be acquired later.

- Software subscription licenses permit you to run the SQL Server software during the period of the subscription from your Commercial Licensing agreement. For example, you can acquire SQL Server software subscription licenses for 1-year or 3-year terms from a Cloud Solution Provider (CSP) partner. Software subscription licenses include similar benefits to licenses with Software Assurance. (Note: software subscription licenses are not the same thing as Azure subscriptions. But you can use your software subscription licenses (or licenses with SA) for SQL resources on Azure with the Azure Hybrid Benefit, or on-prem but connected to Azure via Azure Arc)

Overview of Software Assurance and subscription licenses benefits

| Benefit | Description |

|---|---|

| Azure Hybrid Benefit | Azure Hybrid Benefit for SQL Server is an Azure-based benefit available with SA or software subscription licenses, allowing customers to use their existing SQL Server licenses to access SQL services on Azure at a reduced cost. |

| New version rights | You gain access to new versions as soon as they are released. |

| Fail-Over servers for disaster recovery | Allows you to run passive SQL Server instances in a separate OSE or server for disaster recovery in anticipation of a failover event. |

| Fail-Over servers for disaster recovery in Azure | Allows you to run passive SQL Server instances in a separate OSE or server for disaster recovery in Azure in anticipation of a failover event |

| Fail-Over servers for high availability | Allows you to run passive SQL Server instances in a separate OSE or server for high availability in anticipation of a failover event. |

| Unlimited virtualization with Enterprise edition | Allows you to run any number of instances in an unlimited number of VMs when you license a full physical Server with Enterprise edition. With this benefit you do not need to license each VM separately. Applicable under the per core licensing model only. Unlimited virtualization with Enterprise edition is also available with SQL Server enabled by Azure Arc. |

| Unlimited containers | Allows you to run any number of containers in a virtual Operating System Environment (OSE) when you license a virtual OSE with virtual OSE licensing. With this benefit you do not need to license each container separately. Available for Standard or Enterprise licenses. Applicable under the per core licensing model only. |

| Flexible Virtualization Benefit | Allows you to run SQL Server on Authorized Outsourcers’ servers (shared or dedicated) under expanded Outsourcing Software Management rights.

Notwithstanding the Outsourcing Software Management clause, you may use SQL Server enabled by Azure Arc with a pay-as-you-go subscription on your own devices, or devices under the day-to-day management and control of third parties. However, when using SQL Server enabled by Azure Arc with a) a license with SA, b) a subscription license, or c) physical core licensing with unlimited virtualization under a pay-as-you-go subscription, you are only permitted to run SQL Server enabled by Azure Arc on your own devices or Servers under the day-to-day management and control of Authorized Outsourcers, regardless of whether those Servers are dedicated to Customer. |

| Power BI Report Server | With SQL Server 2025, customers using Enterprise or Standard editions (even without active Software Assurance) are permitted to run Power BI Report Server without purchasing additional licenses. For versions of SQL Server Enterprise Edition released prior to 2025, Power BI Report Server use rights apply only to Enterprise Edition Core Licenses with active SA. This right expires upon expiration of Customer’s SA coverage. |

| Option to license by virtual machine | Allows you to license SQL Server 2025 by virtual machine. You may also move your virtual machine as often as needed to another server in the same server farm. |

| License Mobility

(Available with Software Assurance only) |

Allows you to run SQL Server on an Authorized License Mobility Partner’s shared servers. Does not apply to SQL Server PDW. Unlimited virtualization rights and unlimited container rights do not apply when using Licensing Mobility. License Mobility is available with Software Assurance only. |

SQL Server licensing models

There are two licensing models for SQL Server: Per Core and Server + CAL.

- Per core licensing is available for both editions. Under this model, you acquire licenses for the number of cores running on the device or virtual machine. There are no licenses needed for users or devices that access the SQL Server.

- Server + CAL licensing is only available with Standard edition and is not available with Pay-as-you-go billing. Under this model you acquire both a “server” license for the device that will run SQL Server and a “Client Access License (CAL)” for each user or device that will access the SQL Server.

The Server + CAL licensing model provides the option to license users and/or devices and have low-cost access to incremental SQL Server deployments. For customers who cannot count users or require premium database capabilities, a core-based licensing model may work better. Core-based licensing gives customers a more precise measure of computing power and a more consistent licensing metric, regardless of whether solutions are deployed on physical on-premises servers, or in virtual or cloud environments.

| Edition | Server + CAL | Per Core |

|---|---|---|

| Enterprise | X | |

| Standard | X | X |

Per Core licensing

Under the Per Core licensing model, devices or virtual machines running SQL Server or its components must have an appropriate number of SQL Server core licenses assigned based on the number of physical cores when licensing a physical server, or virtual cores when licensing a virtual machine. Unlike the Server + CAL model, unlimited users and devices can access SQL Server under this model without Client Access Licenses (CALs). SQL Server core SKUs are sold in packs of two-core licenses each. Meaning a single two-core SKU includes two core licenses.

There are two ways of counting licenses, depending on whether you are licensing per physical server or licensing per virtual machine. Note that Software Assurance (SA) or a subscription license is required to license by virtual machine.

Licensing by physical server

You must acquire sufficient licenses based on the number of physical cores on the server, with a minimum of four Licenses per Physical Processor.

Use entitlements when licensed by physical server under the Per Core model

Use entitlements WITHOUT Software Assurance or subscription license:

- Enterprise edition permits running any number of instances of SQL Server across physical or virtual Operating System Environments (OSEs) on your server, up to the number of assigned licenses. (Note: For the purposes of licensing, a container is also considered to be a virtual OSE). For example, if you assigned 16 core licenses to a server, you could run instances across up to 16 OSEs (physical or virtual). If you’d like to run instances on additional OSEs you can assign more licenses to the server. For example, by assigning 2 more licenses to a 16-core server you could run instances across 18 OSEs.

- Standard edition permits running any number of instances of SQL Server only in the physical OSE on the server.

Additional Enterprise edition use entitlements with Software Assurance or subscription license: Enterprise edition customers with SA or subscription licenses can run any number of instances of SQL Server in an unlimited number of OSEs (physical or virtual) on the server. (Note that this entitlement may not be used in conjunction with License Mobility.)

Licensing by virtual machine (Software Assurance or subscription license required)

You must acquire sufficient licenses based on the number of virtual cores in the virtual OSE, with a minimum of four licenses per virtual OSE. If any virtual core is mapped to multiple hardware threads, you must also license each hardware thread to which it is mapped. The 32-core limit for the Standard edition means 32 hardware threads. Only licenses with Software Assurance or subscription licenses are eligible for this license model. (Note: a container is also considered a virtual OSE. The only exception is when using the unlimited container benefit described below.)

Use entitlements when licensed by virtual machine under the Per Core model

Enterprise edition permits running any number of instances of SQL Server in the licensed virtual OSE or in an unlimited number of containers only in the licensed virtual OSE.

Standard edition permits running any number of instances of SQL Server in the licensed virtual OSE or in an unlimited number of containers only in the licensed virtual OSE.

Note: For the purposes of licensing, the only time containers are not considered to be virtual OSEs is when using the unlimited container use right. For example, without SA or subscription licenses, you are allowed unlimited instances only in the single VM or container (both considered a “virtual OSE”) that is licensed. With SA or a subscription license, however, you may then run unlimited instances in unlimited containers within your licensed VM or container.

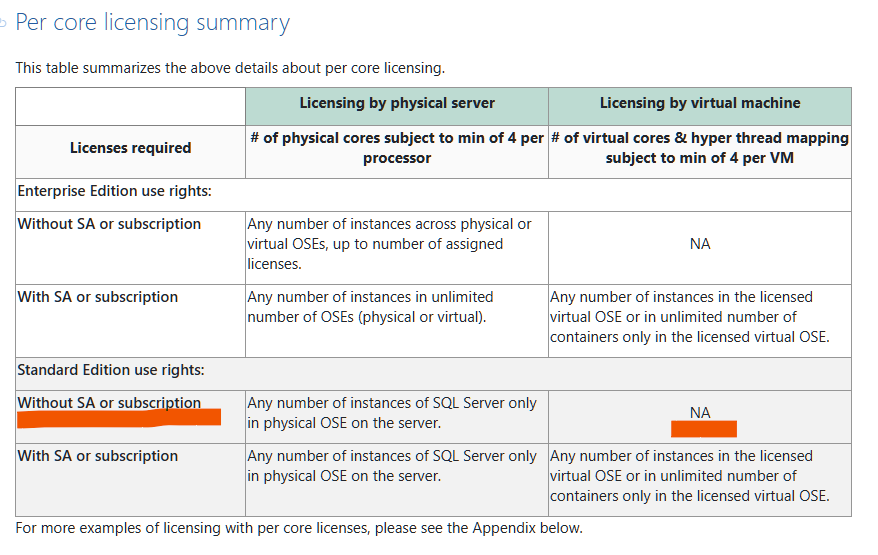

Per core licensing summary

This table summarizes the above details about per core licensing.

| Licensing by physical server | Licensing by virtual machine | |

| Licenses required | # of physical cores subject to min of 4 per processor | # of virtual cores & hyper thread mapping subject to min of 4 per VM |

| Enterprise Edition use rights: | ||

| Without SA or subscription | Any number of instances across physical or virtual OSEs, up to number of assigned licenses. | NA |

| With SA or subscription | Any number of instances in unlimited number of OSEs (physical or virtual). | Any number of instances in the licensed virtual OSE or in unlimited number of containers only in the licensed virtual OSE. |

| Standard Edition use rights: | ||

| Without SA or subscription | Any number of instances of SQL Server only in physical OSE on the server. | NA |

| With SA or subscription | Any number of instances of SQL Server only in physical OSE on the server. | Any number of instances in the licensed virtual OSE or in unlimited number of containers only in the licensed virtual OSE. |

For more examples of licensing with per core licenses, please see the Appendix below.

Server + CAL licensing

Under the Server + CAL model for licensing SQL Server Standard edition, you acquire a server license for each server and a Client Access License (CAL) for each user or device accessing the SQL Server or any of its components.

- A “server” is the physical hardware system. Any hardware partition or blade is considered a separate server.

- CALs are required even when the server is accessed indirectly. Additionally, all devices accessing SQL Server require a CAL, even if they are not attended to by a human. A user or device assigned a single CAL can access more than one licensed SQL Server. Note: Using hardware or software that reduces the number of devices or users that directly access or use the software (multiplexing/pooling) does not reduce the number of CALs required. Learn more about multiplexing.

Use entitlements when licensed under the Server + CAL model

You may run one instance of SQL Server in a single physical OSE or virtual OSE for each server license acquired. (Note: a container is also considered a virtual OSE.) You may also stack server licenses on a device to increase your allowed instances & OSEs.

SQL Server 2025 ist da: Die wichtigsten Neuerungen im Überblick

Quelle: Link

Montag, 24. November 2025

Microsoft hat auf der Ignite 2025 die offizielle Verfügbarkeit von SQL Server 2025 bekanntgegeben. Die neue Version setzt auf bewährte Sicherheit, Performance und hohe Verfügbarkeit und erweitert diese Basis erstmals um tief in die Datenbank integrierte KI-Funktionen. Hier findest du die zentralen Neuerungen kompakt zusammengefasst.

KI direkt in SQL Server 2025

SQL Server 2025 bringt KI-Funktionen unmittelbar in die Datenbank-Engine. Damit kannst du Modelle verwalten, Vektoren erzeugen, semantische Suche nutzen und RAG-Szenarien direkt in T-SQL umsetzen.

Unterstützt werden u. a. Microsoft Foundry, Azure OpenAI Service, OpenAI-Modelle, Ollama sowie Frameworks wie LangChain und Semantic Kernel. Modellwechsel funktionieren ohne Codeänderung.

Spannende Neuerungen für Developer

Die neue Version gilt als das größte Developer-Update seit zehn Jahren. Neu sind u. a.:

- Native JSON-Unterstützung

- REST APIs, RegEx und Fuzzy String Match

- Change Event Streaming für Event-getriebene Anwendungen ohne klassischen CDC-Overhead

- Modernisierte Toolkette: SSMS 22 mit KI-Assistenz und ARM64-Support sowie der neue Python-Treiber (mssql-python)

Mehr Sicherheit und Performance

SQL Server 2025 erweitert moderne Sicherheitsmechanismen, u. a. durch Microsoft Entra Managed Identities. Die Performanceverbesserungen umfassen:

- Optimiertes Locking für mehr Parallelität

- Tempdb-Governance gegen „Runaway Queries“

- Optional Parameter Plan Optimization für stabilere Query-Performance

- Verbesserte Always On-Verfügbarkeit, schnellere Failover und bessere Diagnostik

Cloud-Integration und Analytics bei SQL Server 2025

SQL Server 2025 unterstützt Fabric Mirroring, wodurch nahezu Echtzeit-Analytics ohne ETL möglich werden. Azure Arc sorgt für einheitliche Verwaltung über On-Premises, Cloud und Hybrid hinweg.

Wichtige Updates für Linux

Für den Einsatz von SQL Server 2025 auf Linux bringt die neue Version:

- TLS 1.3

- Signierte Container-Images

- Unterstützung für RHEL 10 und Ubuntu 24.04

- tmpfs für tempdb

- VS Code-Integration für lokale Container-Deployments

Verbesserte VM-Bereitstellung auf Azure

SQL Server 2025 läuft auf spezialisierten VM-Serien und bietet:

- Automatisierte Patching-Optionen

- Flexible Lizenzierung

- Best Practice Assessments

- Optimiertes Storage für hohe I/O-Ansprüche

Änderungen im Produktportfolio

- Standard Edition: bis 32 Cores, 256 GB RAM, Resource Governor inklusive

- Neue Standard Developer Edition für realistische Dev/Test-Umgebungen

- Express Edition: bis 50 GB pro Datenbank; Advanced wird integriert

- Web Edition wird eingestellt (SQL 2022 ist die letzte Version)

- Power BI Report Server ist künftig für alle Editionen außer Express enthalten.

SQL Server 2025 markiert einen deutlichen Technologiesprung: KI wird nativ, Developer erhalten mehr Freiheiten, Sicherheit und Performance steigen, und hybride Szenarien werden einfacher. Damit positioniert sich SQL Server 2025 als durchgängig einsetzbare Datenplattform – im Rechenzentrum, in der Cloud und in Container-Umgebungen.

Introducing Microsoft 365 Copilot Business: Empowering Small and Medium Businesses with AI

Quelle: Link

Introducing Microsoft 365 Copilot Business: Empowering Small and Medium Businesses with AI

Image: Introducing Microsoft 365 Copilot Business

Choose the plan that fits your business

For the best value and to simplify purchasing, we’re taking it even further to help get you started by bundling Copilot Business with qualifying Microsoft 365 Business plans. Choose the best plan for your team:

- Microsoft 365 Business Basic and Microsoft 365 Copilot Business. Get the essential web and mobile AI-powered apps your team needs to run your business with confidence, so you can make faster, more informed decisions.

- Microsoft 365 Business Standard and Microsoft 365 Copilot Business. Everything in Business Basic, plus the full suite of desktop Office 365 apps as a single, integrated solution, for a more complete work experience from any device, anywhere.

- Microsoft 365 Business Premium and Microsoft 365 Copilot Business. Everything in Business Standard along with the comprehensive security features and device management tools to protect your team and your customers as your business grows.

These bundles will be available on both Microsoft.com and through Microsoft Partners beginning December 1, 2025.

Overview of update channels for Microsoft 365 Apps

Quelle: Link

Overview of update channels for Microsoft 365 Apps

Important

Update Channel Changes Coming July 2025: Microsoft is making significant changes to update channels beginning July 2025:

- Monthly Enterprise Channel: Rollback support extended to 2 months (from 1 month)

- Semi-Annual Enterprise Channel (Preview): Being deprecated – migrate devices immediately

- Semi-Annual Enterprise Channel: Support duration reduced to 8 months (from 14 months), shifting to focus on unattended device

Comparison of the update channels for Microsoft 365 Apps

The following table provides a comparison of Current Channel, Monthly Enterprise Channel, and Semi-Annual Enterprise Channel.

| Category | Current Channel | Monthly Enterprise Channel | Semi-Annual Enterprise Channel |

|---|---|---|---|

| Recommended use | Provide your users with new Microsoft 365 Apps features as soon as they’re ready, but on no set schedule. | Provide your users with new Microsoft 365 Apps features only once a month and on a predictable schedule. | For non-interactive devices and those running specialized or business-critical workloads that require extensive testing before new Microsoft 365 Apps features are implemented. Suitable for select devices performing automated tasks where end-users aren’t present, ensuring compliance with regulatory and organizational standards. |

| Release frequency1 | At least once a month (likely more often), but on no set schedule | Once a month, on the second Tuesday of the month | Once a month, on the second Tuesday of the month |

| Feature updates2 | As soon as they’re ready (once a month), but on no set schedule | Once a month, on the second Tuesday of the month | Twice a year (in January and July), on the second Tuesday of the month |

| Security updates3

(if needed) |

Once a month, on the second Tuesday of the month | Once a month, on the second Tuesday of the month | Once a month, on the second Tuesday of the month |

| Non-security updates2

(if needed) |

Usually at least once a month (possibly more often), but no set schedule | Once a month, on the second Tuesday of the month | Once a month, on the second Tuesday of the month |

| Support duration for a given version4 | Until the next version is released with new features, which is usually about one month | Two months | Eight months (Beginning July 2025; previously fourteen months) |

| Rollback support5 | Not applicable | Two months (Beginning July 2025; previously one month) | Two months (Beginning July 2025) |